Um novo golpe que usa vagas de emprego falsas para contratar financiamentos de veículos em nome das vítimas está mirando brasileiros e explorando aplicativos maliciosos para roubar dados sensíveis. Segundo a empresa de cibersegurança Tempest Security Intelligence, a fraude identificada como RecrutaFraude combina engenharia social, apps maliciosos para Android e uso indevido de biometria facial para aplicar os golpes. A descoberta foi feita por meio da plataforma Resonant, que detectou a atuação da quadrilha durante falsos processos seletivos. Para entender mais sobre a ameaça, o TechTudo conversou com Carlos Cabral, especialista em cibersegurança da Tempest, que explicou como o golpe funciona, por que ele pode passar despercebido e quais cuidados ajudam a evitar prejuízos.

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2024/d/E/vYDSOMQz6or6z7wG6LPg/freepik-upload-67099.jpeg) Golpe do emprego falso pode acabar em dívida no seu nome; saiba se proteger — Foto: Reprodução/Freepik

Golpe do emprego falso pode acabar em dívida no seu nome; saiba se proteger — Foto: Reprodução/Freepik - O golpe começa antes mesmo da vaga aparecer

- A biometria facial da vítima é usada sem que ela perceba

- App de emprego falso pode assumir o controle do celular

- O detalhe no Android que entrega o golpe

- O financiamento é feito enquanto a vítima acha que está em seleção de emprego

- Como se proteger do golpe do falso emprego

O golpe começa antes mesmo da vaga aparecer

O primeiro contato da vítima com o golpe ocorre fora do aplicativo. Os criminosos utilizam anúncios em redes sociais, links patrocinados e mensagens em apps como WhatsApp para direcionar usuários a páginas falsas que simulam plataformas de emprego. Esses sites imitam plataformas conhecidas — como Catho e InfoJobs — mas também podem usar nomes completamente fictícios para parecer legítimos.

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2026/l/J/yGMYSURLG9mQAdlAfwrw/design-sem-nome-34-.jpg) Sites fraudulentos usados nas campanhas — Foto: Reprodução/Tempest

Sites fraudulentos usados nas campanhas — Foto: Reprodução/Tempest Ao acessar essas páginas, a vítima é incentivada a preencher um cadastro inicial e baixar um app fora da Google Play Store. Esse primeiro formulário já serve para coleta de dados pessoais. Em seguida, entra em cena o tempo de “aprovação” da conta, usado para filtrar e analisar os dados enviados antes de liberar o acesso completo ao aplicativo.

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2026/p/4/O2HUY1S5uB4rlAn2Gx3w/captura-de-tela-2026-05-01-133507.png) Tela de cadastro e pedido de CNH — Foto: Reprodução/Tempest

Tela de cadastro e pedido de CNH — Foto: Reprodução/Tempest Outro detalhe que reforça a encenação é que o botão de “candidatar-se” não executa nenhuma ação real, servindo apenas para simular um processo seletivo. Na sequência, a vítima pode receber notificações com novos pedidos de informação, como a atualização de endereço para encontrar vagas na região.

A biometria facial da vítima é usada sem que ela perceba

Após o engajamento com o aplicativo, uma nova etapa do golpe é iniciada por meio de notificação. “Depois, uma nova notificação é enviada para as vítimas selecionadas, possivelmente após os criminosos usarem seus dados em uma avaliação de crédito, desta vez sob a premissa de que uma validação de segurança precisaria ser feita”, esclarece Cabral.

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2026/P/u/2qne7LR2inxVstAB3bvg/captura-de-tela-2026-05-01-133926.png) Notificação do aplicativo para suposta validação de segurança — Foto: Reprodução/Tempest

Notificação do aplicativo para suposta validação de segurança — Foto: Reprodução/Tempest A justificativa apresentada é permitir acesso a informações do processo seletivo com mais segurança. Na prática, trata-se do momento central do golpe. Ao iniciar o reconhecimento facial, o aplicativo ativa um mecanismo de sobreposição de telas. Enquanto o usuário acredita estar validando sua identidade, o app acessa, em segundo plano, a autenticação biométrica de uma instituição financeira.

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2026/o/c/osKP7gQIiMiFDxy4L2PQ/design-sem-nome-35-.jpg) Momento em que o malware cobre a autenticação facial da instituição financeira — Foto: Reprodução/Tempest

Momento em que o malware cobre a autenticação facial da instituição financeira — Foto: Reprodução/Tempest Importante: não há exploração de falhas em empresas reais. O golpe funciona principalmente por engenharia social e abuso de marca para enganar o usuário.

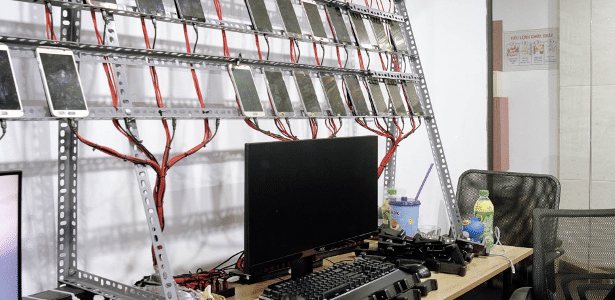

App de emprego falso pode assumir o controle do celular

O aplicativo malicioso solicita permissões sensíveis no Android e estabelece comunicação com servidores controlados pelos criminosos. O ponto mais crítico envolve os serviços de acessibilidade.

O relatório indica ainda que o app pode ser controlado remotamente por notificações e executar ações em tempo real, além de permanecer ativo em segundo plano.

O detalhe no Android que entrega o golpe

Um dos principais sinais de alerta está na forma de instalação do aplicativo. “O Android oferece ao usuário a possibilidade de instalar um aplicativo baixado de outras fontes e fazer isso é extremamente perigoso. Mesmo que uma página tenha um botão dizendo ‘clique aqui para baixar o aplicativo’, é melhor ir na loja oficial e procurar o aplicativo por lá. Se ele não existir na loja oficial, taí o indício de um golpe”, explica Cabral.

Aplicativos desse tipo costumam apresentar interfaces genéricas, nomes pouco confiáveis — como variações de “RH Recruta”, “BNE Nacional” ou “RedeEmpregos” — e pedidos excessivos de permissões.

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2026/l/w/4vBKnoQ9A9j3awezQyHg/design-sem-nome-36-.jpg) Tela inicial dos aplicativos — Foto: Reprodução/Tempest

Tela inicial dos aplicativos — Foto: Reprodução/Tempest O financiamento é feito enquanto a vítima acha que está em seleção de emprego

O golpe esconde sua real finalidade ao alterar o conteúdo exibido na tela. Cabral explica que “a vítima não percebe o ataque porque o aplicativo substitui todos os termos em tela possivelmente ligados a financiamento para outros ligados a vagas de emprego”.

Por trás da interface, o malware utiliza WebViews e scripts para manipular páginas reais de instituições financeiras em tempo real. O sistema identifica campos, preenche dados da vítima, aceita termos automaticamente e avança etapas do processo como se fosse uma interação legítima.

Essas alterações são reaplicadas continuamente, impedindo que o usuário visualize o conteúdo original. As vagas exibidas — geralmente de transporte e logística — ajudam a justificar o pedido da CNH, documento essencial para a análise de crédito.

No momento da selfie, a autenticação biométrica é usada para concluir o contrato. Segundo a Tempest, o golpe foi estruturado para atuar com seis instituições financeiras diferentes. O impacto pode incluir dívidas inesperadas, uso indevido do CPF e dificuldade para reverter a fraude — mesmo quando a vítima não tem consciência de que autorizou a operação.

/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2025/r/8/tMljImR7GPddXIATv17g/10567.jpg) Malware utiliza scripts para manipular páginas — Foto: Divulgação/Freepik (master1305)

Malware utiliza scripts para manipular páginas — Foto: Divulgação/Freepik (master1305) Como se proteger do golpe do falso emprego

A principal recomendação é desconfiar de ofertas de emprego fora de canais oficiais. Segundo Cabral, sites e aplicativos com aparência genérica ou pouco personalizada podem ser um indicativo de fraude. Outras medidas incluem ter cautela ao compartilhar dados pessoais, desconfiar de pedidos inesperados de biometria facial e baixar aplicativos apenas pela loja oficial.

Também é importante verificar a reputação da empresa em plataformas como LinkedIn e Reclame Aqui e analisar cuidadosamente as permissões solicitadas.

Com informações de Tempest Security Intelligence

🎥Veja também: GOLPE DO SILÊNCIO no celular? Entenda e saiba como evitar!

GOLPE DO SILÊNCIO no celular? Entenda e saiba como evitar!

German (DE)

German (DE)  English (US)

English (US)  Spanish (ES)

Spanish (ES)  French (FR)

French (FR)  Hindi (IN)

Hindi (IN)  Italian (IT)

Italian (IT)  Portuguese (BR)

Portuguese (BR)  Russian (RU)

Russian (RU)  5 horas atrás

5

5 horas atrás

5

/https://i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2026/b/A/V6bf6ZSYuDqkXr8TLjtQ/captura-de-tela-2026-04-20-090436.png)

/https://i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2026/n/G/58W3cRTdK1V5MQwVAnNw/panela-de-pressao-eletrica-para-cozinhar-muito-e-economizar.png)

/https://i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2024/N/X/w6rkexTtKwKiU7yxbj3w/maxresdefault.jpg)

:strip_icc()/i.s3.glbimg.com/v1/AUTH_59edd422c0c84a879bd37670ae4f538a/internal_photos/bs/2023/l/g/UvNZinRh2puy1SCdeg8w/cb1b14f2-970b-4f5c-a175-75a6c34ef729.jpg)

:strip_icc()/i.s3.glbimg.com/v1/AUTH_08fbf48bc0524877943fe86e43087e7a/internal_photos/bs/2024/o/u/v2hqAIQhAxupABJOskKg/1-captura-de-tela-2024-07-19-185812-39009722.png)

Comentários

Aproveite ao máximo as notícias fazendo login

Entrar Registro